Si vous rencontrez des problèmes d'affichages sur votre appareil mobile, cliquez sur l'icône ci dessus.

• contrôle d'ACCÈS •

QUI, QUAND, OU, SI JE LE VEUX

Toute entreprise, qu'elle soit petite, moyenne ou grande a des biens qui doivent être protégés du vol. Il faut aussi protéger les employés et leurs biens. Il est habituel dans les bâtiments qui sont sécurisés par des serrures et des clefs que les portes restent ouvertes toute la journée. Ceci facilite les vols opportunistes et les actes de vandalisme.

Le contrôle d'accès électronique fournit le moyen le plus efficace et commode de sécuriser votre bâtiment et vos biens. En installant un tel système vous n'aurez plus jamais besoin de changer une serrure. Des badges sont distribués afin de donner un accès aux portes contrôlées. Ils sont facilement supprimés du système si ils sont perdus, volés ou tout simplement non rendus quand quelqu'un quitte votre bâtiment; les badges supprimés ne donneront alors plus aucun droit d'accès. De plus, nos systèmes contribuent à l'appréhension des auteurs d'actes de malveillance puisque toutes les actions de chaque utilisateur sont enregistrées.

SYSTÈME AUTONOME

Ce système peut être utilisé sur une ou plusieurs portes indépendantes dans un bâtiment. L'accès est obtenu en utilisant un code numérique, ou PIN avec un clavier, ou alors en présentant un badge de proximité ou magnétique, selon le lecteur qui est utilisé. Ces systèmes sont programmés à chaque porte. Si des badges doivent être annulés ou des codes changés, cette action doit être faite à chaque porte contrôlée.

Les locaux de petites entreprises

Salles de sport

Unités de stockage

Tout site petit ou moyen nécessitant le contrôle d'accès

SYSTÈME CENTRALISÉ

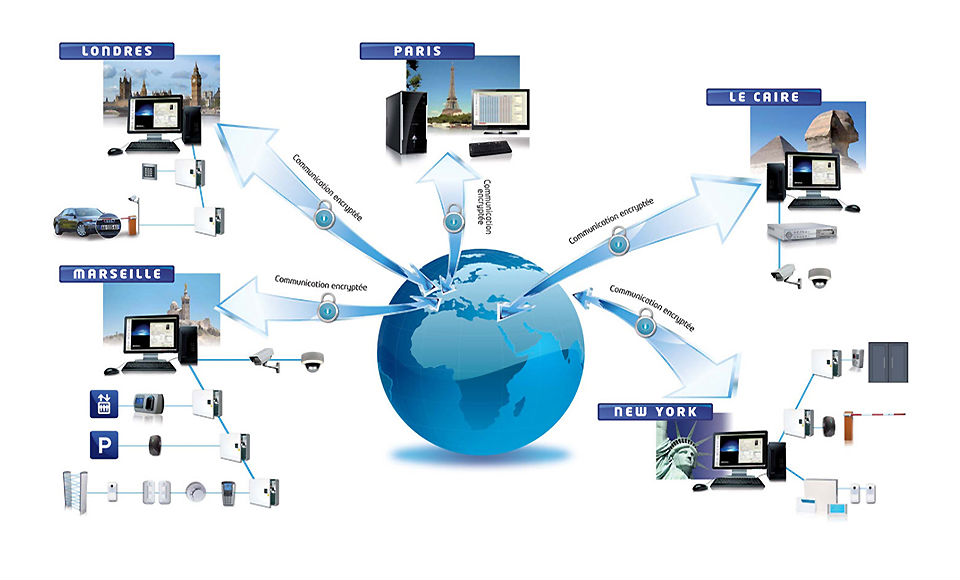

Souvent appelé du contrôle d'accès 'Basé sur PC' ou 'en réseau', ce genre de système peut être utilisé sur une ou plusieurs portes dans un bâtiment. L'accès est obtenu en utilisant un code numérique ou PIN avec un clavier, ou alors en présentant un badge de proximité ou magnétique, selon le lecteur utilisé. Le contrôle d'accès basé sur PC offre un contrôle centralisé, passant par un réseau.

Ceci veut dire que les commandes rentrées au PC sont envoyées à chacune des portes. Un badge peut être annulé de toutes les portes instantanément. Un autre avantage de ce genre de système est le contrôle flexible, offrant des permissions différentes par individu ou groupe d'individus.

Des rapports peuvent être générés afin de voir qui est allé où et quand. Beaucoup de systèmes permettent de contrôler des bâtiments supplémentaires en passant par un LAN/WAN existant. Les systèmes basés sur PC sont utilisés de plus en plus pour contrôler d'autres services dans le bâtiment, par exemple les alarmes d'intrusion, les portes d'incendie, les ascenseurs et l'éclairage.

Les locaux petits/moyens

Grands locaux de société

Locaux à bâtiments multiples

Universités

Salles de sport

Parkings

• ACCÉDEZ ET MODIFIEZ À TOUT MOMENT ET N'IMPORTE OU ! •

Clavier autonome ou centralisé (dans ce cas un code différent est donné à chaque utilisateur afin de l'identifier)

En version intérieure/extérieure standard ou version extérieure anti-vandale , en saillie ou encastré, toute une gamme fonctionnel et esthétique.

CLAVIER

Le standard actuel , le badge format porte clef , ou la carte format ISO ( identique à une carte de crédit ) permet la lecture à distance de 5 cm à 20 cm en fonction des lecteurs. Il existe de nombreux type de lecteurs : standard, anti-vandale, inox marin, avec afficheur personnalisé ( par ex affichage du logo de votre entreprise... ).

LECTEUR DE CARTE OU BADGE DE PROXIMITÉ

Bien que de moins en moins utilisé , le lecteur de carte à défilement vous permet de conserver un ancien système de contrôle d'accès et de le rendre compatible avec nos nouveaux systèmes. Ce système tend à devenir obsolète (usure de la piste magnétique) et ne peut être préconisé que dans le cas de cartes existantes et ne pouvant être que difficilement remplacées. La technologie code barre est à proscrire , car elle ne permet pas un fonctionnement sécurisé ( duplication du code barre par une simple photocopieuse).

LECTEUR DE CARTE A DÉFILEMENT MAGNÉTIQUE OU CODE BARRE

La clé Dallas ou " I button " est un système de clef de contrôle d'accès fortement utilisé pour de nombreuses raisons: pérennité du produit (plus de 65 millions de clefs en service) fiabilité (pas de retour produits) numéro de série unique mondialement (permet d’obtenir les meilleurs standards de sécurité). Idéal sur les applications où le lecteur est exposé aux intempéries (nous avons équipé plusieurs portes d'accès à des pontons sur un port de plaisance, les lecteurs sont soumis aux pires intempéries et nos systèmes fonctionnent depuis de nombreuses années).

LECTEUR DE CARTE OU BADGE A APPLICATION

Le système VIGIK a été développé par et pour « La poste ». C'est un contrôle d'accès qui permet au facteur, et aux services EDF GDF, de pénétrer dans un immeuble pendant une tranche horaire à l'aide d'un badge. Pour fonctionner le facteur doit valider ses droits tous les jours au bureau de poste afin que son badge fonctionne sur toutes les portes équipées du système pendant une journée. Le lendemain il doit recharger son badge pour ré-autoriser les accès journaliers. Ce système a été pensé pour supprimer les contacteurs à clé PTT à clé unique. Le système permet également du contrôle d'accès pour les résidents d'une copropriété qui eux n'ont pas besoin de recharger le badge.

LECTEUR DE BADGE DE PROXIMITÉ VIGIK

Utilisé avec des badges actifs (alimenté par piles d'une autonomie d'environ 2 ans) Ce type de lecteur permet de lire un badge jusqu'à des distances de 10 m. Il peut être utilisé pour du contrôle d'accès de véhicule (même principe que le télépéage des autoroutes) ou utilisé en temps que badge mains libres pour un confort d'utilisation ou pour des personnes ayant un handicap.

LECTEUR LONGUE DISTANCE

BIOVEIN identifie l'utilisateur par la reconnaissance du réseau veineux du doigt. La biométrie du réseau veineux est la seule technologie autorisée pour la gestion des accès qui utilise NI badge NI code. Directement sur le clavier du lecteur ou par son SITE WEB intégré, vous pouvez ajouter, supprimer et modifier les profils d'accès des utilisateurs

Vous pouvez paramétrer des plages horaires d'accès. Le lecteur dresse un historique automatique de tous les passages des utilisateurs. Biovein® est le premier lecteur de reconnaissance biométrique du réseau veineux des doigts de la main basé sur la technologie "Finger" d’Hitachi. Cette technologie révolutionnaire permet de conjuguer libertés individuelles, sécurité absolue et un grand confort d’utilisation.

LECTEUR D'EMPREINTE DU RÉSEAU VEINEUX (AGRÉMENT CNIL)

En fonction de l'utilisateur, il est possible de programmer l'accès soit par l'empreinte digitale seule soit par l'empreinte digitale et un badge ou uniquement part badge.

LECTEUR D'EMPREINTE DIGITALE

Soit en utilisant une application sur le téléphone . Soit en renseignant une liste de numéros de téléphones autorisés en fonction de certains horaires.(dans ce cas l'utilisateur a qui l'on a autorisé un accès doit juste composer le numéro de téléphone de la centrale , si son numéro est reconnu (par la présentation du numéro) le système autorise l'accès sans communication (aucun frais pour l'utilisateur) . Ce système est intéressant lorsque l'on doit programmer un nouvel utilisateur et que celui-ci doit accéder pendant des heures non ouvrées .

CONTRÔLE D’ACCÈS PAR TÉLÉPHONE PORTABLE

Un des système de contrôle d'accès les plus utilisé lorsque il y a un besoin de contrôle à longue distance (80 m maximum en standard) ou très longue distance ( plusieurs km). Les télécommandes radio peuvent être intégrées dans un système simple de gestion des accès ou dans des systèmes plus sophistiqués avec gestion des accès personnalisés et historique des utilisateurs entrés sur votre site.

TÉLÉCOMMANDE RADIO

Système ingénieux permettant par appel de phare (pas forcément en direction du portail, de la porte ou de la barrière) un contrôle d'accès du véhicule autorisé. Nous avons par exemple installé ce système sur des bus afin de contrôler des barrières levantes. L'intérêt par rapport à un système de lecteur longue distance est le coût. C'est tellement pratique ! toujours sous la main au moment même où vous en avez besoin. Fini les télécommandes que l'on cherche de partout à la toute dernière minute.

CONTRÔLE D’ACCÈS PAR APPEL DE PHARE

La lecture automatique de plaques minéralogiques ou lecture automatisée de plaques d’immatriculation (LAPI) est une méthode de contrôle d'accès qui utilise la technique de la reconnaissance optique de caractères sur des images pour lire les plaques d'immatriculation de véhicules. Le système compare le numéro lu avec ceux entrés dans la base de données et contrôle les droits accordés au véhicule qui se présente en fonction de critères de temps et de lieu. L’identification se fait de jour comme de nuit.

CONTRÔLE D’ACCÈS PAR RECONNAISSANCE DE PLAQUES

Tag véhicule pour lecteur boucle au sol Tag 125Khz pour l’identification des véhicules. Permet des distances de lectures supérieures à 1m.

CONTRÔLE D’ACCÈS PAR TAG

La boucle magnétique. Permet de faire la détection magnétique des véhicules. Elle est implantée dans le sol de façon invisible. Elle informe donc de la présence ou de l’absence de véhicule à proximité

CONTRÔLE D’ACCÈS PAR BOUCLE MAGNÉTIQUE

Le bloque béquille est un système de contrôle intégré de blocage et d’accès alimenté par une batterie. Il peut être installé sur plusieurs portes utilisant toutes les mêmes badges dans un site. Celui ci peut être intégré dans un système centralisé car équipé d'une liaison radio.

BLOQUE BÉQUILLE

INTERPHONE VIDÉO

INTERPHONE AUDIO

Interphone audio.

Soit classique : filaire

Soit téléphonique

Soit sur réseau IP

Soit GSM (totalement autonome)

Interphone vidéo.

Soit classique : filaire

Soit téléphonique

Soit sur réseau IP

Soit GSM (totalement autonome)

• TYPES D'ACCÈS •

DÉCOUVREZ AUSSI :

TOUS DROITS RÉSERVÉS - 2AD S.A.R.L - 2018